射频卡(Radio Frequency Card),作为一种利用无线电波进行非接触式数据交换的卡片,已广泛应用于门禁、支付、身份识别与会员管理等多个领域。从基础的感应卡、MF1卡,到功能更为复杂的储值卡、会员卡、VIP卡,其便捷性备受青睐,但随之而来的安全风险也不容忽视。了解其工作原理并采取有效的安全防护措施,对于保护个人与企业数据至关重要。

一、 主要射频卡类型与应用场景

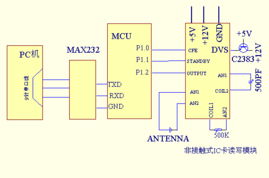

- 感应卡/非接触式IC卡:泛指所有通过射频技术工作的卡片,是此类技术的总称。常见于门禁系统、考勤管理等。

- MF1卡(MIFARE Classic):由恩智浦(NXP)生产的一款经典低频非接触式智能卡,曾是全球使用最广泛的卡片之一。其存储区分为多个扇区,可应用于公交、校园一卡通等。其加密算法已被破解,安全性较低。

- 智能卡(CPU卡):具备微处理器和操作系统的卡片,安全性远高于存储卡(如MF1)。它能执行加密运算,动态生成交易密钥,广泛应用于金融IC卡、高安全门禁、电子护照等领域。

- 储值卡:内置电子钱包功能的智能卡,可用于小额支付,如公交卡、餐饮消费卡。其核心要求是资金数据的安全与防篡改。

- 会员卡/VIP卡:用于记录客户身份、积分、消费记录的卡片,是商家进行客户关系管理(CRM)的重要工具。正从传统的磁条、低频卡向高频智能卡或与手机NFC结合的方向发展,以提升体验与安全性。

二、 射频卡面临的主要安全威胁

- 数据窃听与克隆:攻击者使用专业设备(如Proxmark)在卡片读写时窃取通信数据,或利用MF1卡等已知漏洞,直接复制一张完全相同的卡片。

- 重放攻击:截获卡片与读卡器之间的合法通信数据,在另一时间重复发送以欺骗系统。

- 篡改与伪造:针对存储式卡片,非法修改卡内余额或重要数据;或伪造一张新卡注入非法数据。

- 物理破解:通过显微探针等技术直接读取芯片存储内容,此类攻击成本高但威胁极大。

三、 核心安全防护策略与技术

面对威胁,需从卡片本身、读写终端、通信过程及系统管理多层面构建防护体系:

- 选用高安全等级卡片:

- 对于新建或升级系统,优先选用CPU智能卡。其具备密钥不可读取、运算在芯片内完成、支持双向认证等特性,能从根源上抵御大部分攻击。

- 若需使用逻辑加密卡(如MF1后续的MIFARE Plus系列),应确保启用其高安全模式(如AES-128加密)。

- 强化认证与加密机制:

- 双向认证:不仅读卡器验证卡片,卡片也需验证读卡器的合法性,防止伪终端窃取信息。

- 采用强加密算法:使用如3DES、AES等标准加密算法替代已被破解的旧算法(如MF1的Crypto1)。

- 动态密钥与会话密钥:每次交易使用由主密钥衍生的不同会话密钥,且每次交易数据都变化,有效防止重放攻击。

- 保障通信安全与物理安全:

- 近距离操作与屏蔽:在读写器天线周围使用屏蔽材料,限制有效读写距离,增加窃听难度。

- 异常交易监控:系统后端实时监控交易频率、金额、地点等,对异常行为(如短时间内多地消费)及时报警并锁定。

- 系统级安全管理:

- 密钥安全管理:密钥的生成、分发、存储、更新和销毁必须遵循严格的安全策略,采用硬件加密机(HSM)进行保护。

- 定期安全审计与更新:对现有系统进行安全风险评估,及时为卡片和读写器固件更新安全补丁。

- 用户安全意识:提醒持卡人妥善保管卡片,避免随意交给他人,警惕异常读卡设备。

四、

射频卡技术极大地便利了我们的生活与工作,但“便捷”与“安全”需要并行。从世界工厂网等平台上的产品信息可以看出,市场提供的卡片种类繁多,性能参差不齐。企业在构建基于射频卡的应用系统(如会员管理、门禁考勤)时,绝不能只关注成本与功能,而必须将安全性作为核心考量。摒弃已存在重大缺陷的卡片类型,拥抱更高安全标准的智能卡技术,并实施体系化的安全管理和防护措施,才能确保系统长期稳定运行,保护用户和企业的核心利益不受侵害。